ಬಳಕೆದಾರರ ಡಿಸ್ಕ್ನಲ್ಲಿ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುವ ಟ್ರೋಜನ್ ಅಥವಾ ವೈರಸ್ ಇಂದು ಅತ್ಯಂತ ಸಮಸ್ಯಾತ್ಮಕ ಮಾಲ್ವೇರ್ ಆಗಿದೆ. ಈ ಕೆಲವು ಫೈಲ್ಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಬಹುದು, ಮತ್ತು ಕೆಲವು ಇನ್ನೂ ಬಂದಿಲ್ಲ. ಕೈಪಿಡಿಯಲ್ಲಿ ಎರಡೂ ಸನ್ನಿವೇಶಗಳಲ್ಲಿನ ಕ್ರಿಯೆಗಳಿಗೆ ಸಂಭವನೀಯ ಕ್ರಮಾವಳಿಗಳು, ನೋ ಮೋರ್ ರಾನ್ಸಮ್ ಮತ್ತು ಐಡಿ ರಾನ್ಸಮ್ವೇರ್ ಸೇವೆಗಳಲ್ಲಿ ನಿರ್ದಿಷ್ಟ ರೀತಿಯ ಎನ್ಕ್ರಿಪ್ಶನ್ ಅನ್ನು ನಿರ್ಧರಿಸುವ ಮಾರ್ಗಗಳು, ಮತ್ತು ransomware ವೈರಸ್ಗಳ ವಿರುದ್ಧ ರಕ್ಷಣೆಗಾಗಿ ಕಾರ್ಯಕ್ರಮಗಳ ಸಂಕ್ಷಿಪ್ತ ಅವಲೋಕನವನ್ನು ಒಳಗೊಂಡಿದೆ.

ಅಂತಹ ವೈರಸ್ಗಳು ಅಥವಾ ransomware ಟ್ರೋಜನ್ಗಳ ಹಲವಾರು ಮಾರ್ಪಾಡುಗಳಿವೆ (ಮತ್ತು ಹೊಸವುಗಳು ನಿರಂತರವಾಗಿ ಗೋಚರಿಸುತ್ತಿವೆ), ಆದರೆ ನಿಮ್ಮ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಸ್ಥಾಪಿಸಿದ ನಂತರ ನಿಮ್ಮ ಡಾಕ್ಯುಮೆಂಟ್ ಫೈಲ್ಗಳು, ಚಿತ್ರಗಳು ಮತ್ತು ಇತರ ಪ್ರಮುಖ ಫೈಲ್ಗಳನ್ನು ಮೂಲ ಫೈಲ್ಗಳ ವಿಸ್ತರಣೆ ಮತ್ತು ಅಳಿಸುವಿಕೆಯ ಬದಲಾವಣೆಯೊಂದಿಗೆ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾಗಿದೆ ಎಂಬ ಅಂಶಕ್ಕೆ ಕೆಲಸದ ಸಾಮಾನ್ಯ ಸಾರವು ಕುದಿಯುತ್ತದೆ. ಅದರ ನಂತರ ನಿಮ್ಮ ಎಲ್ಲಾ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾಗಿದೆ ಎಂಬ ಸಂದೇಶವನ್ನು ನೀವು readme.txt ಫೈಲ್ನಲ್ಲಿ ಸ್ವೀಕರಿಸುತ್ತೀರಿ ಮತ್ತು ಅವುಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು ನೀವು ಆಕ್ರಮಣಕಾರರಿಗೆ ನಿರ್ದಿಷ್ಟ ಮೊತ್ತವನ್ನು ಕಳುಹಿಸಬೇಕಾಗುತ್ತದೆ. ಗಮನಿಸಿ: ವಿಂಡೋಸ್ 10 ಫಾಲ್ ಕ್ರಿಯೇಟರ್ಸ್ ಅಪ್ಡೇಟ್ ransomware ವೈರಸ್ಗಳ ವಿರುದ್ಧ ಅಂತರ್ನಿರ್ಮಿತ ರಕ್ಷಣೆಯನ್ನು ಹೊಂದಿದೆ.

ಎಲ್ಲಾ ಪ್ರಮುಖ ಡೇಟಾವನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದರೆ ಏನು ಮಾಡಬೇಕು

ಆರಂಭಿಕರಿಗಾಗಿ, ತಮ್ಮ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಪ್ರಮುಖ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದವರಿಗೆ ಕೆಲವು ಸಾಮಾನ್ಯ ಮಾಹಿತಿ. ನಿಮ್ಮ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿನ ಪ್ರಮುಖ ಡೇಟಾವನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ್ದರೆ, ಮೊದಲು, ಭಯಪಡಬೇಡಿ.

Ransomware ವೈರಸ್ ಕಾಣಿಸಿಕೊಂಡ ಕಂಪ್ಯೂಟರ್ನ ಡಿಸ್ಕ್ನಿಂದ ನಿಮಗೆ ಅಂತಹ ಅವಕಾಶವಿದ್ದರೆ, ಎಲ್ಲೋ ಬಾಹ್ಯ ಡ್ರೈವ್ಗೆ (ಯುಎಸ್ಬಿ ಫ್ಲ್ಯಾಷ್ ಡ್ರೈವ್) ನಕಲಿಸಿ, ಡೀಕ್ರಿಪ್ಟ್ಗಾಗಿ ಆಕ್ರಮಣಕಾರರ ಪಠ್ಯ ವಿನಂತಿಯನ್ನು ಹೊಂದಿರುವ ಫೈಲ್ನ ಉದಾಹರಣೆ, ಜೊತೆಗೆ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ನ ಕೆಲವು ಪ್ರತಿ, ತದನಂತರ, ಅವಕಾಶಗಳು, ಕಂಪ್ಯೂಟರ್ ಅನ್ನು ಆಫ್ ಮಾಡಿ ಇದರಿಂದ ವೈರಸ್ ಡೇಟಾವನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುವುದನ್ನು ಮುಂದುವರಿಸಲು ಸಾಧ್ಯವಾಗುವುದಿಲ್ಲ ಮತ್ತು ಉಳಿದ ಕಂಪ್ಯೂಟರ್ಗಳನ್ನು ಮತ್ತೊಂದು ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ನಿರ್ವಹಿಸಿ.

ನಿಮ್ಮ ಡೇಟಾವನ್ನು ಯಾವ ರೀತಿಯ ವೈರಸ್ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದೆ ಎಂಬುದನ್ನು ಕಂಡುಹಿಡಿಯಲು ಅಸ್ತಿತ್ವದಲ್ಲಿರುವ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳನ್ನು ಬಳಸುವುದು ಮುಂದಿನ ಹಂತವಾಗಿದೆ: ಅವುಗಳಲ್ಲಿ ಕೆಲವು ಡಿಕೋಡರ್ಗಳಿವೆ (ಕೆಲವು ನಾನು ಇಲ್ಲಿ ಸೂಚಿಸುತ್ತೇನೆ, ಕೆಲವು ಲೇಖನದ ಕೊನೆಯಲ್ಲಿ ಪಟ್ಟಿಮಾಡಲಾಗಿದೆ), ಕೆಲವು - ಇನ್ನೂ ಇಲ್ಲ. ಆದರೆ ಈ ಸಂದರ್ಭದಲ್ಲಿ ಸಹ, ನೀವು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳ ಉದಾಹರಣೆಗಳನ್ನು ಆಂಟಿ-ವೈರಸ್ ಪ್ರಯೋಗಾಲಯಗಳಿಗೆ (ಕ್ಯಾಸ್ಪರ್ಸ್ಕಿ, ಡಾ. ವೆಬ್) ಪರೀಕ್ಷೆಗೆ ಕಳುಹಿಸಬಹುದು.

ನಿಖರವಾಗಿ ಕಂಡುಹಿಡಿಯುವುದು ಹೇಗೆ? ಫೈಲ್ ವಿಸ್ತರಣೆಯ ಮೂಲಕ ಚರ್ಚೆಗಳು ಅಥವಾ ಕ್ರಿಪ್ಟರ್ ಪ್ರಕಾರವನ್ನು ಕಂಡುಕೊಂಡ ನಂತರ ನೀವು ಇದನ್ನು Google ಬಳಸಿ ಮಾಡಬಹುದು. Ransomware ಪ್ರಕಾರವನ್ನು ನಿರ್ಧರಿಸಲು ಸೇವೆಗಳು ಸಹ ಕಾಣಿಸಿಕೊಳ್ಳಲು ಪ್ರಾರಂಭಿಸಿದವು.

ಹೆಚ್ಚಿನ ಸುಲಿಗೆ ಇಲ್ಲ

ನೋ ಮೋರ್ ರಾನ್ಸಮ್ ಎನ್ನುವುದು ಭದ್ರತಾ ಅಭಿವರ್ಧಕರು ಬೆಂಬಲಿಸುವ ಸಕ್ರಿಯವಾಗಿ ಅಭಿವೃದ್ಧಿ ಹೊಂದುತ್ತಿರುವ ಸಂಪನ್ಮೂಲವಾಗಿದೆ ಮತ್ತು ರಷ್ಯಾದ ಆವೃತ್ತಿಯಲ್ಲಿ ಲಭ್ಯವಿದೆ, ಇದು ವೈರಸ್ಗಳನ್ನು ransomware (ransomware Trojans) ನೊಂದಿಗೆ ಎದುರಿಸುವ ಗುರಿಯನ್ನು ಹೊಂದಿದೆ.

ಯಶಸ್ವಿಯಾದರೆ, ನಿಮ್ಮ ಡಾಕ್ಯುಮೆಂಟ್ಗಳು, ಡೇಟಾಬೇಸ್ಗಳು, ಫೋಟೋಗಳು ಮತ್ತು ಇತರ ಮಾಹಿತಿಯನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು, ಅಗತ್ಯವಾದ ಡೀಕ್ರಿಪ್ಶನ್ ಪ್ರೋಗ್ರಾಂಗಳನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಲು ಮತ್ತು ಭವಿಷ್ಯದಲ್ಲಿ ಅಂತಹ ಬೆದರಿಕೆಗಳನ್ನು ತಪ್ಪಿಸಲು ಸಹಾಯ ಮಾಡುವ ಮಾಹಿತಿಯನ್ನು ಪಡೆಯಲು ನೋ ಮೋರ್ ರಾನ್ಸಮ್ ಸಹಾಯ ಮಾಡುತ್ತದೆ.

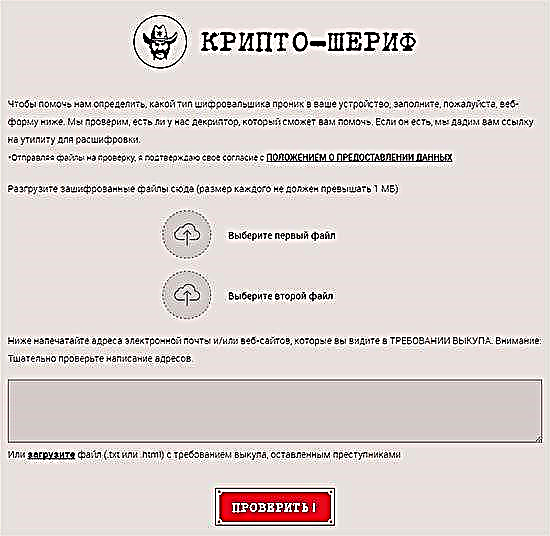

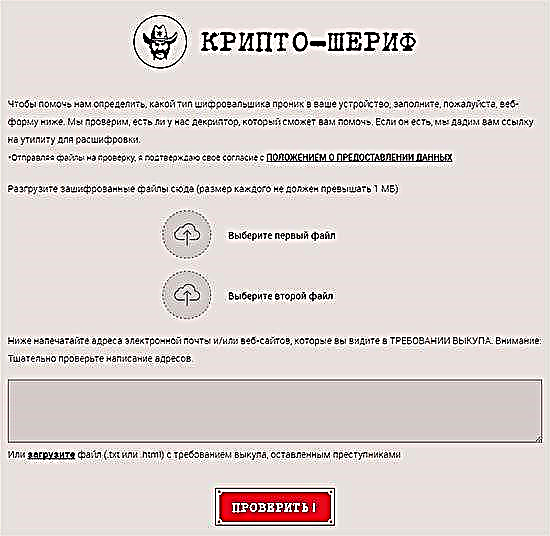

ಹೆಚ್ಚಿನ ರಾನ್ಸಮ್ನಲ್ಲಿ, ನಿಮ್ಮ ಫೈಲ್ಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು ಮತ್ತು ಎನ್ಕ್ರಿಪ್ಶನ್ ವೈರಸ್ನ ಪ್ರಕಾರವನ್ನು ಈ ಕೆಳಗಿನಂತೆ ನಿರ್ಧರಿಸಲು ನೀವು ಪ್ರಯತ್ನಿಸಬಹುದು:

- ಸೇವೆಯ ಮುಖ್ಯ ಪುಟದಲ್ಲಿರುವ "ಹೌದು" ಕ್ಲಿಕ್ ಮಾಡಿ //www.nomoreransom.org/en/index.html

- ಕ್ರಿಪ್ಟೋ ಶೆರಿಫ್ ಪುಟವು ತೆರೆಯುತ್ತದೆ, ಅಲ್ಲಿ ನೀವು 1 MB ಗಿಂತ ಹೆಚ್ಚಿನ ಗಾತ್ರದ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳ ಉದಾಹರಣೆಗಳನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಬಹುದು (ಗೌಪ್ಯ ಡೇಟಾ ಇಲ್ಲದೆ ಡೌನ್ಲೋಡ್ ಮಾಡಲು ನಾನು ಶಿಫಾರಸು ಮಾಡುತ್ತೇವೆ), ಜೊತೆಗೆ ಸ್ಕ್ಯಾಮರ್ಗಳಿಗೆ ಸುಲಿಗೆ ಅಗತ್ಯವಿರುವ ಇಮೇಲ್ ವಿಳಾಸಗಳು ಅಥವಾ ಸೈಟ್ಗಳನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸಿ (ಅಥವಾ readme.txt ಫೈಲ್ ಅನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಿ ಅವಶ್ಯಕತೆ).

- "ಚೆಕ್" ಬಟನ್ ಕ್ಲಿಕ್ ಮಾಡಿ ಮತ್ತು ಚೆಕ್ ಪೂರ್ಣಗೊಳ್ಳುವವರೆಗೆ ಮತ್ತು ಅದರ ಫಲಿತಾಂಶಕ್ಕಾಗಿ ಕಾಯಿರಿ.

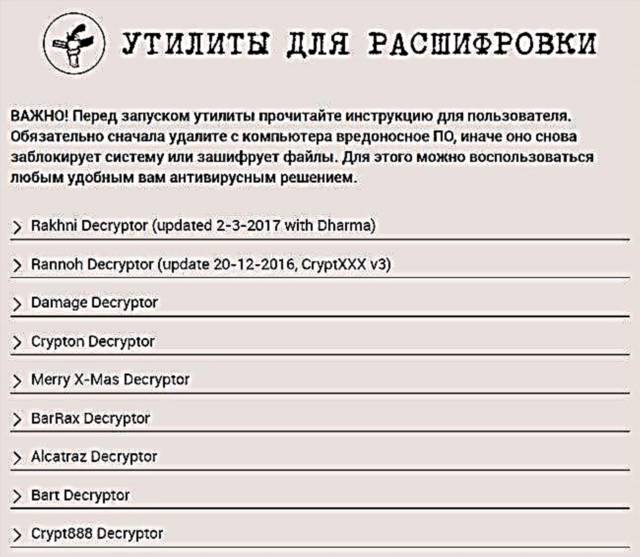

ಹೆಚ್ಚುವರಿಯಾಗಿ, ಸೈಟ್ನಲ್ಲಿ ಉಪಯುಕ್ತ ವಿಭಾಗಗಳು ಲಭ್ಯವಿದೆ:

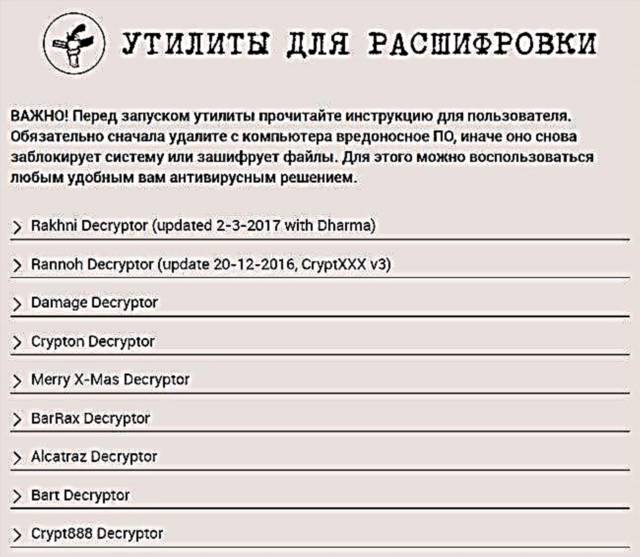

- ವೈರಸ್ಗಳಿಂದ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾದ ಫೈಲ್ಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು ಡಿಕ್ರಿಪ್ಟರ್ಗಳು ಪ್ರಸ್ತುತ ಇರುವ ಎಲ್ಲ ಉಪಯುಕ್ತತೆಗಳಾಗಿವೆ.

- ಸೋಂಕಿನ ತಡೆಗಟ್ಟುವಿಕೆ - ಮುಖ್ಯವಾಗಿ ಅನನುಭವಿ ಬಳಕೆದಾರರನ್ನು ಗುರಿಯಾಗಿಟ್ಟುಕೊಂಡು ಮಾಹಿತಿ, ಇದು ಭವಿಷ್ಯದಲ್ಲಿ ಸೋಂಕನ್ನು ತಪ್ಪಿಸಲು ಸಹಾಯ ಮಾಡುತ್ತದೆ.

- ಪ್ರಶ್ನೆಗಳು ಮತ್ತು ಉತ್ತರಗಳು - ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿನ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾಗಿದೆ ಎಂಬ ಅಂಶವನ್ನು ನೀವು ಎದುರಿಸುವಾಗ ransomware ವೈರಸ್ಗಳ ಕಾರ್ಯಗಳು ಮತ್ತು ಸಂದರ್ಭಗಳಲ್ಲಿ ಕ್ರಿಯೆಗಳನ್ನು ಚೆನ್ನಾಗಿ ಅರ್ಥಮಾಡಿಕೊಳ್ಳಲು ಬಯಸುವವರಿಗೆ ಮಾಹಿತಿ.

ಇಂದು, ನೋ ಮೋರ್ ರಾನ್ಸಮ್ ಬಹುಶಃ ರಷ್ಯಾದ ಮಾತನಾಡುವ ಬಳಕೆದಾರರಿಗಾಗಿ ಫೈಲ್ಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು ಸಂಬಂಧಿಸಿದ ಅತ್ಯಂತ ಪ್ರಸ್ತುತ ಮತ್ತು ಉಪಯುಕ್ತ ಸಂಪನ್ಮೂಲವಾಗಿದೆ, ನಾನು ಅದನ್ನು ಶಿಫಾರಸು ಮಾಡುತ್ತೇವೆ.

ರಾನ್ಸಮ್ವೇರ್ ಐಡಿ

ಅಂತಹ ಮತ್ತೊಂದು ಸೇವೆಯು //id-ransomware.malwarehunterteam.com/ (ವೈರಸ್ನ ರಷ್ಯನ್ ಭಾಷೆಯ ಆವೃತ್ತಿಗಳಿಗೆ ಇದು ಎಷ್ಟು ಚೆನ್ನಾಗಿ ಕೆಲಸ ಮಾಡುತ್ತದೆ ಎಂದು ನನಗೆ ತಿಳಿದಿಲ್ಲವಾದರೂ, ಪ್ರಯತ್ನಿಸಲು ಇದು ಯೋಗ್ಯವಾಗಿದೆ, ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ನ ಉದಾಹರಣೆ ಮತ್ತು ಸುಲಿಗೆ ವಿನಂತಿಯೊಂದಿಗೆ ಪಠ್ಯ ಫೈಲ್ ಅನ್ನು ಸೇವೆಗೆ ಒದಗಿಸುತ್ತದೆ).

ಎನ್ಕ್ರಿಪ್ಟರ್ ಪ್ರಕಾರವನ್ನು ನಿರ್ಧರಿಸಿದ ನಂತರ, ನೀವು ಯಶಸ್ವಿಯಾದರೆ, ಈ ರೀತಿಯ ಪ್ರಶ್ನೆಗಳನ್ನು ಆಧರಿಸಿ ಈ ಆಯ್ಕೆಯನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು ಒಂದು ಉಪಯುಕ್ತತೆಯನ್ನು ಕಂಡುಹಿಡಿಯಲು ಪ್ರಯತ್ನಿಸಿ: ಡಿಕ್ರಿಪ್ಟರ್ ಎನ್ಕ್ರಿಪ್ಶನ್_ಟೈಪ್. ಅಂತಹ ಉಪಯುಕ್ತತೆಗಳು ಉಚಿತ ಮತ್ತು ಆಂಟಿವೈರಸ್ ಡೆವಲಪರ್ಗಳಿಂದ ನೀಡಲಾಗುತ್ತದೆ, ಉದಾಹರಣೆಗೆ, ಅಂತಹ ಹಲವಾರು ಉಪಯುಕ್ತತೆಗಳನ್ನು ಕ್ಯಾಸ್ಪರ್ಸ್ಕಿ ವೆಬ್ಸೈಟ್ //support.kaspersky.ru/viruses/utility ನಲ್ಲಿ ಕಾಣಬಹುದು (ಇತರ ಉಪಯುಕ್ತತೆಗಳು ಲೇಖನದ ಅಂತ್ಯಕ್ಕೆ ಹತ್ತಿರದಲ್ಲಿವೆ). ಮತ್ತು, ಈಗಾಗಲೇ ಹೇಳಿದಂತೆ, ಆಂಟಿ-ವೈರಸ್ ಡೆವಲಪರ್ಗಳನ್ನು ತಮ್ಮ ವೇದಿಕೆಗಳಲ್ಲಿ ಅಥವಾ ಮೇಲ್ ಮೂಲಕ ಬೆಂಬಲ ಸೇವೆಗೆ ಸಂಪರ್ಕಿಸಲು ಹಿಂಜರಿಯಬೇಡಿ.

ದುರದೃಷ್ಟವಶಾತ್, ಇದೆಲ್ಲವೂ ಯಾವಾಗಲೂ ಸಹಾಯ ಮಾಡುವುದಿಲ್ಲ ಮತ್ತು ಯಾವಾಗಲೂ ಕೆಲಸ ಮಾಡುವ ಫೈಲ್ ಡಿಕೋಡರ್ಗಳು ಇರುವುದಿಲ್ಲ. ಈ ಸಂದರ್ಭದಲ್ಲಿ, ಸನ್ನಿವೇಶಗಳು ವಿಭಿನ್ನವಾಗಿವೆ: ಅನೇಕರು ದಾಳಿಕೋರರಿಗೆ ಪಾವತಿಸುತ್ತಾರೆ, ಈ ಚಟುವಟಿಕೆಯನ್ನು ಮುಂದುವರಿಸಲು ಅವರನ್ನು ಪ್ರೋತ್ಸಾಹಿಸುತ್ತಾರೆ. ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಡೇಟಾವನ್ನು ಮರುಪಡೆಯುವ ಕಾರ್ಯಕ್ರಮಗಳು ಕೆಲವು ಬಳಕೆದಾರರಿಗೆ ಸಹಾಯ ಮಾಡುತ್ತವೆ (ವೈರಸ್ನಿಂದ, ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ ಮಾಡುವ ಮೂಲಕ, ಸಾಮಾನ್ಯ ಪ್ರಮುಖ ಫೈಲ್ ಅನ್ನು ಅಳಿಸುತ್ತದೆ, ಅದನ್ನು ಸೈದ್ಧಾಂತಿಕವಾಗಿ ಪುನಃಸ್ಥಾಪಿಸಬಹುದು).

ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿನ ಫೈಲ್ಗಳನ್ನು xtbl ನಲ್ಲಿ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾಗುತ್ತದೆ

Ransomware ವೈರಸ್ನ ಇತ್ತೀಚಿನ ರೂಪಾಂತರಗಳಲ್ಲಿ ಒಂದು ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುತ್ತದೆ, ಅವುಗಳನ್ನು ಫೈಲ್ಗಳೊಂದಿಗೆ .xtbl ವಿಸ್ತರಣೆಯೊಂದಿಗೆ ಬದಲಾಯಿಸುತ್ತದೆ ಮತ್ತು ಯಾದೃಚ್ om ಿಕ ಅಕ್ಷರಗಳ ಗುಂಪನ್ನು ಒಳಗೊಂಡಿರುತ್ತದೆ.

ಅದೇ ಸಮಯದಲ್ಲಿ, ಈ ಕೆಳಗಿನ ವಿಷಯಗಳೊಂದಿಗೆ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ readme.txt ಪಠ್ಯ ಫೈಲ್ ಅನ್ನು ಇರಿಸಲಾಗಿದೆ: "ನಿಮ್ಮ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾಗಿದೆ. ಅವುಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು, ನೀವು ಕೋಡ್ ಅನ್ನು [email protected], [email protected] ಅಥವಾ [email protected] ಎಂಬ ಇಮೇಲ್ ವಿಳಾಸಕ್ಕೆ ಕಳುಹಿಸಬೇಕಾಗುತ್ತದೆ. ನೀವು ಅಗತ್ಯವಿರುವ ಎಲ್ಲ ಸೂಚನೆಗಳನ್ನು ಸ್ವೀಕರಿಸುತ್ತೀರಿ. ಫೈಲ್ಗಳನ್ನು ನೀವೇ ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡುವ ಪ್ರಯತ್ನಗಳು ಸರಿಪಡಿಸಲಾಗದ ಮಾಹಿತಿಯ ನಷ್ಟಕ್ಕೆ ಕಾರಣವಾಗುತ್ತವೆ "(ಮೇಲ್ ವಿಳಾಸ ಮತ್ತು ಪಠ್ಯ ಬದಲಾಗಬಹುದು).

ದುರದೃಷ್ಟವಶಾತ್, .xtbl ಅನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು ಪ್ರಸ್ತುತ ಯಾವುದೇ ಮಾರ್ಗವಿಲ್ಲ (ಅದು ಕಾಣಿಸಿಕೊಂಡ ತಕ್ಷಣ, ಸೂಚನೆಯನ್ನು ನವೀಕರಿಸಲಾಗುತ್ತದೆ). ತಮ್ಮ ಕಂಪ್ಯೂಟರ್ಗಳಲ್ಲಿ ನಿಜವಾಗಿಯೂ ಮಹತ್ವದ ಮಾಹಿತಿಯನ್ನು ಹೊಂದಿರುವ ಕೆಲವು ಬಳಕೆದಾರರು ಆಂಟಿ-ವೈರಸ್ ಫೋರಂಗಳಲ್ಲಿ ವರದಿ ಮಾಡುತ್ತಾರೆ, ಅವರು ವೈರಸ್ನ ಲೇಖಕರನ್ನು 5,000 ರೂಬಲ್ಸ್ ಅಥವಾ ಅಗತ್ಯವಿರುವ ಮತ್ತೊಂದು ಮೊತ್ತವನ್ನು ಕಳುಹಿಸಿದ್ದಾರೆ ಮತ್ತು ಡಿಕೋಡರ್ ಸ್ವೀಕರಿಸಿದ್ದಾರೆ, ಆದರೆ ಇದು ತುಂಬಾ ಅಪಾಯಕಾರಿ: ನೀವು ಏನನ್ನೂ ಪಡೆಯದಿರಬಹುದು.

.Xtbl ನಲ್ಲಿ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ್ದರೆ? ನನ್ನ ಶಿಫಾರಸುಗಳು ಕೆಳಕಂಡಂತಿವೆ (ಆದರೆ ಅವು ಇತರ ಅನೇಕ ವಿಷಯಾಧಾರಿತ ಸೈಟ್ಗಳಿಂದ ಭಿನ್ನವಾಗಿವೆ, ಅಲ್ಲಿ, ಉದಾಹರಣೆಗೆ, ಕಂಪ್ಯೂಟರ್ ಅನ್ನು ವಿದ್ಯುತ್ ಸರಬರಾಜಿನಿಂದ ತಕ್ಷಣವೇ ಆಫ್ ಮಾಡಲು ಅಥವಾ ವೈರಸ್ ಅನ್ನು ತೆಗೆದುಹಾಕದಂತೆ ಅವರು ಶಿಫಾರಸು ಮಾಡುತ್ತಾರೆ. ನನ್ನ ಅಭಿಪ್ರಾಯದಲ್ಲಿ, ಇದು ಅನಗತ್ಯ, ಮತ್ತು ಕೆಲವು ಸಂದರ್ಭಗಳಲ್ಲಿ ಸಹ ಇರಬಹುದು ಹಾನಿಕಾರಕ, ಆದಾಗ್ಯೂ, ನೀವು ನಿರ್ಧರಿಸುತ್ತೀರಿ.):

- ನಿಮಗೆ ಸಾಧ್ಯವಾದರೆ, ಕಾರ್ಯ ನಿರ್ವಾಹಕದಲ್ಲಿನ ಅನುಗುಣವಾದ ಕಾರ್ಯಗಳನ್ನು ತೆಗೆದುಹಾಕಿ, ಕಂಪ್ಯೂಟರ್ ಅನ್ನು ಇಂಟರ್ನೆಟ್ನಿಂದ ಸಂಪರ್ಕ ಕಡಿತಗೊಳಿಸುವ ಮೂಲಕ ಗೂ ry ಲಿಪೀಕರಣ ಪ್ರಕ್ರಿಯೆಯನ್ನು ಅಡ್ಡಿಪಡಿಸಿ (ಇದು ಗೂ ry ಲಿಪೀಕರಣಕ್ಕೆ ಅಗತ್ಯವಾದ ಸ್ಥಿತಿಯಾಗಿರಬಹುದು)

- ಆಕ್ರಮಣಕಾರರು ಇಮೇಲ್ ವಿಳಾಸಕ್ಕೆ ಕಳುಹಿಸಬೇಕಾದ ಕೋಡ್ ಅನ್ನು ನೆನಪಿಡಿ ಅಥವಾ ಬರೆಯಿರಿ (ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿನ ಪಠ್ಯ ಫೈಲ್ನಲ್ಲಿ ಮಾತ್ರವಲ್ಲ, ಅದು ಎನ್ಕ್ರಿಪ್ಟ್ ಆಗದಿದ್ದಲ್ಲಿ).

- ಕ್ಯಾಸ್ಪರ್ಸ್ಕಿ ಇಂಟರ್ನೆಟ್ ಸೆಕ್ಯುರಿಟಿ ಅಥವಾ ಡಾ.ವೆಬ್ ಕ್ಯೂರ್ ಇಟ್ ನ ಪ್ರಾಯೋಗಿಕ ಆವೃತ್ತಿಯಾದ ಮಾಲ್ವೇರ್ಬೈಟ್ಸ್ ಆಂಟಿಮಾಲ್ವೇರ್ ಅನ್ನು ಬಳಸಿ, ವೈರಸ್ ಎನ್ಕ್ರಿಪ್ಟಿಂಗ್ ಫೈಲ್ಗಳನ್ನು ತೆಗೆದುಹಾಕಿ (ಪಟ್ಟಿ ಮಾಡಲಾದ ಎಲ್ಲಾ ಪರಿಕರಗಳು ಇದನ್ನು ಉತ್ತಮವಾಗಿ ಮಾಡಬಹುದು). ಪಟ್ಟಿಯಿಂದ ಮೊದಲ ಮತ್ತು ಎರಡನೆಯ ಉತ್ಪನ್ನಗಳನ್ನು ಬಳಸಿಕೊಂಡು ತಿರುವುಗಳನ್ನು ತೆಗೆದುಕೊಳ್ಳಲು ನಾನು ನಿಮಗೆ ಸಲಹೆ ನೀಡುತ್ತೇನೆ (ಆದಾಗ್ಯೂ, ನೀವು ಆಂಟಿವೈರಸ್ ಅನ್ನು ಸ್ಥಾಪಿಸಿದ್ದರೆ, ಎರಡನೆಯದನ್ನು “ಮೇಲಿನಿಂದ” ಸ್ಥಾಪಿಸುವುದು ಅನಪೇಕ್ಷಿತವಾಗಿದೆ, ಏಕೆಂದರೆ ಇದು ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಸಮಸ್ಯೆಗಳಿಗೆ ಕಾರಣವಾಗಬಹುದು.)

- ಆಂಟಿ-ವೈರಸ್ ಕಂಪನಿಯಿಂದ ಡೀಕ್ರಿಪ್ಟರ್ ಕಾಣಿಸಿಕೊಳ್ಳುತ್ತದೆ ಎಂದು ನಿರೀಕ್ಷಿಸಿ. ಇಲ್ಲಿ ಮುಂಚೂಣಿಯಲ್ಲಿರುವುದು ಕ್ಯಾಸ್ಪರ್ಸ್ಕಿ ಲ್ಯಾಬ್.

- ನೀವು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ನ ಉದಾಹರಣೆ ಮತ್ತು ಅಗತ್ಯವಿರುವ ಕೋಡ್ ಅನ್ನು ಸಹ ಕಳುಹಿಸಬಹುದು [email protected]ನೀವು ಅದೇ ಫೈಲ್ನ ನಕಲನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡದ ರೂಪದಲ್ಲಿ ಹೊಂದಿದ್ದರೆ, ಅದನ್ನೂ ಕಳುಹಿಸಿ. ಸಿದ್ಧಾಂತದಲ್ಲಿ, ಇದು ಡಿಕೋಡರ್ನ ನೋಟವನ್ನು ವೇಗಗೊಳಿಸುತ್ತದೆ.

ಏನು ಮಾಡಬಾರದು:

- ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳನ್ನು ಮರುಹೆಸರಿಸಿ, ವಿಸ್ತರಣೆಯನ್ನು ಬದಲಾಯಿಸಿ ಮತ್ತು ಅವು ನಿಮಗೆ ಮುಖ್ಯವಾಗಿದ್ದರೆ ಅವುಗಳನ್ನು ಅಳಿಸಿ.

ಈ ಸಮಯದಲ್ಲಿ .xtbl ವಿಸ್ತರಣೆಯೊಂದಿಗೆ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾದ ಫೈಲ್ಗಳ ಬಗ್ಗೆ ನಾನು ಹೇಳಬಲ್ಲೆ.

ಫೈಲ್ಗಳು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಉತ್ತಮ_ಕಾಲ್_ಸೌಲ್

ಇತ್ತೀಚಿನ ransomware ವೈರಸ್ ಉತ್ತಮ ಕರೆ ಸಾಲ್ (ಟ್ರೋಜನ್-ರಾನ್ಸಮ್.ವಿನ್ 32.ಶೇಡ್), ಇದು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳಿಗಾಗಿ .better_call_saul ವಿಸ್ತರಣೆಯನ್ನು ಸ್ಥಾಪಿಸುತ್ತದೆ. ಅಂತಹ ಫೈಲ್ಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡುವುದು ಹೇಗೆ ಎಂಬುದು ಇನ್ನೂ ಸ್ಪಷ್ಟವಾಗಿಲ್ಲ. ಕ್ಯಾಸ್ಪರ್ಸ್ಕಿ ಲ್ಯಾಬ್ ಮತ್ತು ಡಾ.ವೆಬ್ ಅವರನ್ನು ಸಂಪರ್ಕಿಸಿದ ಬಳಕೆದಾರರು ಇದನ್ನು ಇನ್ನೂ ಮಾಡಲಾಗುವುದಿಲ್ಲ ಎಂಬ ಮಾಹಿತಿಯನ್ನು ಪಡೆದರು (ಆದರೆ ಇನ್ನೂ ಅದನ್ನು ಕಳುಹಿಸಲು ಪ್ರಯತ್ನಿಸಿ - ಡೆವಲಪರ್ಗಳಿಂದ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳ ಹೆಚ್ಚಿನ ಮಾದರಿಗಳು = ದಾರಿ ಕಂಡುಕೊಳ್ಳುವ ಸಾಧ್ಯತೆ ಹೆಚ್ಚು).

ನೀವು ಡೀಕ್ರಿಪ್ಶನ್ ವಿಧಾನವನ್ನು ಕಂಡುಕೊಂಡಿದ್ದೀರಿ ಎಂದು ತಿರುಗಿದರೆ (ಅಂದರೆ, ಅದನ್ನು ಎಲ್ಲೋ ಪೋಸ್ಟ್ ಮಾಡಲಾಗಿದೆ, ಆದರೆ ನಾನು ಅದನ್ನು ಅನುಸರಿಸಲಿಲ್ಲ), ದಯವಿಟ್ಟು ಕಾಮೆಂಟ್ಗಳಲ್ಲಿ ಮಾಹಿತಿಯನ್ನು ಹಂಚಿಕೊಳ್ಳಿ.

ಟ್ರೋಜನ್-ರಾನ್ಸಮ್.ವಿನ್ 32.ಆರಾ ಮತ್ತು ಟ್ರೋಜನ್-ರಾನ್ಸಮ್.ವಿನ್ 32.ರಾಖ್ನಿ

ಈ ಪಟ್ಟಿಯಿಂದ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುವ ಮತ್ತು ವಿಸ್ತರಣೆಗಳನ್ನು ಸ್ಥಾಪಿಸುವ ಕೆಳಗಿನ ಟ್ರೋಜನ್:

- .ಲಾಕ್ ಮಾಡಲಾಗಿದೆ

- .ಕ್ರಿಪ್ಟೋ

- .ಕ್ರಾಕೆನ್

- .AES256 (ಈ ಟ್ರೋಜನ್ ಅಗತ್ಯವಿಲ್ಲ, ಇತರರು ಅದೇ ವಿಸ್ತರಣೆಯನ್ನು ಸ್ಥಾಪಿಸುತ್ತಿದ್ದಾರೆ).

- .codercsu @ gmail_com

- .enc

- .ಒಶಿತ್

- ಮತ್ತು ಇತರರು.

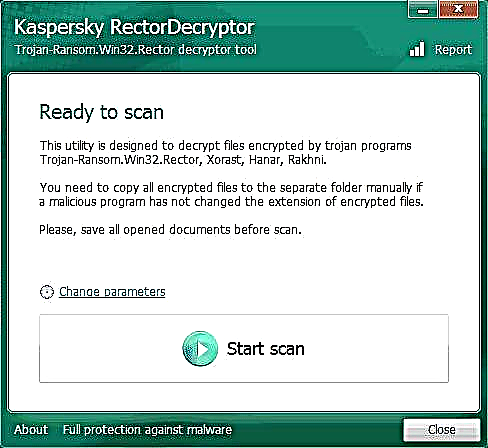

ಈ ವೈರಸ್ಗಳ ಕಾರ್ಯಾಚರಣೆಯ ನಂತರ ಫೈಲ್ಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು, ಕ್ಯಾಸ್ಪರ್ಸ್ಕಿಯ ಸೈಟ್ ಉಚಿತ ಉಪಯುಕ್ತತೆ ರಾಖ್ನಿಡೆಕ್ರಿಪ್ಟರ್ ಅನ್ನು ಹೊಂದಿದೆ, ಇದು ಅಧಿಕೃತ ಪುಟ //support.kaspersky.ru/viruses/disinfection/10556 ನಲ್ಲಿ ಲಭ್ಯವಿದೆ.

ಈ ಉಪಯುಕ್ತತೆಯ ಬಳಕೆಯ ಬಗ್ಗೆ ವಿವರವಾದ ಸೂಚನೆಯೂ ಇದೆ, ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳನ್ನು ಹೇಗೆ ಮರುಪಡೆಯುವುದು ಎಂಬುದನ್ನು ತೋರಿಸುತ್ತದೆ, ಅದರಿಂದ “ಯಶಸ್ವಿ ಡೀಕ್ರಿಪ್ಶನ್ ನಂತರ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳನ್ನು ಅಳಿಸಿ” ಆಯ್ಕೆಯನ್ನು ತೆಗೆದುಹಾಕುತ್ತೇನೆ (ಸ್ಥಾಪಿತ ಆಯ್ಕೆಯೊಂದಿಗೆ ಎಲ್ಲವೂ ಚೆನ್ನಾಗಿರುತ್ತದೆ ಎಂದು ನಾನು ಭಾವಿಸುತ್ತೇನೆ).

ನೀವು ಡಾ.ವೆಬ್ ಆಂಟಿವೈರಸ್ ಪರವಾನಗಿ ಹೊಂದಿದ್ದರೆ, ನೀವು ಈ ಕಂಪನಿಯಿಂದ ಉಚಿತ ಡೀಕ್ರಿಪ್ಶನ್ ಅನ್ನು //support.drweb.com/new/free_unlocker/ ನಲ್ಲಿ ಬಳಸಬಹುದು.

Ransomware ವೈರಸ್ನ ಹೆಚ್ಚಿನ ರೂಪಾಂತರಗಳು

ಕಡಿಮೆ ಸಾಮಾನ್ಯವಾಗಿ, ಆದರೆ ಫೈಲ್ಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುವ ಮತ್ತು ಡೀಕ್ರಿಪ್ಷನ್ಗೆ ಹಣದ ಅಗತ್ಯವಿರುವ ಕೆಳಗಿನ ಟ್ರೋಜನ್ಗಳು ಸಹ ಇವೆ. ಈ ಲಿಂಕ್ಗಳು ನಿಮ್ಮ ಫೈಲ್ಗಳನ್ನು ಹಿಂತಿರುಗಿಸಲು ಉಪಯುಕ್ತತೆಗಳನ್ನು ಮಾತ್ರವಲ್ಲ, ಈ ನಿರ್ದಿಷ್ಟ ವೈರಸ್ ಅನ್ನು ನೀವು ಹೊಂದಿರುವಿರಿ ಎಂದು ನಿರ್ಧರಿಸಲು ಸಹಾಯ ಮಾಡುವ ಚಿಹ್ನೆಗಳ ವಿವರಣೆಯನ್ನೂ ಸಹ ಒಳಗೊಂಡಿದೆ. ಸಾಮಾನ್ಯವಾಗಿ, ಸೂಕ್ತವಾದ ಮಾರ್ಗ: ಕ್ಯಾಸ್ಪರ್ಸ್ಕಿ ಆಂಟಿ-ವೈರಸ್ ಬಳಸಿ, ಸಿಸ್ಟಮ್ ಅನ್ನು ಸ್ಕ್ಯಾನ್ ಮಾಡಿ, ಈ ಕಂಪನಿಯ ವರ್ಗೀಕರಣದಿಂದ ಟ್ರೋಜನ್ ಹೆಸರನ್ನು ಕಂಡುಹಿಡಿಯಿರಿ, ತದನಂತರ ಈ ಹೆಸರಿನಿಂದ ಉಪಯುಕ್ತತೆಯನ್ನು ನೋಡಿ.

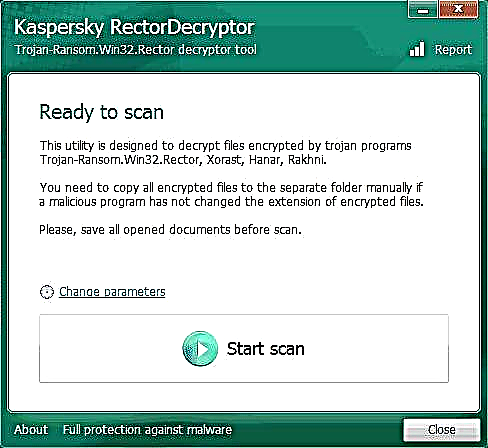

- ಟ್ರೋಜನ್-ರಾನ್ಸಮ್.ವಿನ್ 32.ರೆಕ್ಟರ್ - ಡೀಕ್ರಿಪ್ಶನ್ ಮತ್ತು ಬಳಕೆಯ ಮಾರ್ಗದರ್ಶಿಗಾಗಿ ಉಚಿತ ರೆಕ್ಟರ್ ಡೆಕ್ರಿಪ್ಟರ್ ಉಪಯುಕ್ತತೆ ಇಲ್ಲಿ ಲಭ್ಯವಿದೆ: //support.kaspersky.ru/viruses/disinfection/4264

- ಟ್ರೋಜನ್-ರಾನ್ಸಮ್.ವಿನ್ 32.ಕ್ಸೊರಿಸ್ಟ್ - ಡೀಕ್ರಿಪ್ಶನ್ ಸೂಚನೆಗಳನ್ನು ಸ್ವೀಕರಿಸಲು ಪಾವತಿಸಿದ ಎಸ್ಎಂಎಸ್ ಕಳುಹಿಸಲು ಅಥವಾ ಇಮೇಲ್ ಮೂಲಕ ಸಂಪರ್ಕಿಸಲು ಕೇಳುವ ವಿಂಡೋವನ್ನು ಪ್ರದರ್ಶಿಸುವ ಇದೇ ರೀತಿಯ ಟ್ರೋಜನ್. ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಫೈಲ್ಗಳನ್ನು ಮರುಪಡೆಯಲು ಸೂಚನೆಗಳು ಮತ್ತು ಇದಕ್ಕಾಗಿ XoristDecryptor ಉಪಯುಕ್ತತೆ //support.kaspersky.ru/viruses/disinfection/2911 ನಲ್ಲಿ ಲಭ್ಯವಿದೆ

- ಟ್ರೋಜನ್-ರಾನ್ಸಮ್.ವಿನ್ 32.ರನ್ನೋ, ಟ್ರೋಜನ್-ರಾನ್ಸಮ್.ವಿನ್ 32.ಫ್ಯೂರಿ - ಯುಟಿಲಿಟಿ ರನ್ನೋಹ್ಡೆಕ್ರಿಪ್ಟರ್ // ಸಪೋರ್ಟ್.ಕಾಸ್ಪರ್ಸ್ಕಿ.ರು / ವೈರಸ್ / ಡಿಸ್ಇನ್ಫೆಕ್ಷನ್ / 8547

- ಟ್ರೋಜನ್.ಇಂಕೋಡರ್ .858 (xtbl), ಟ್ರೋಜನ್.ಇಂಕೋಡರ್ .741 ಮತ್ತು ಇತರರು ಒಂದೇ ಹೆಸರಿನೊಂದಿಗೆ (ಡಾ.ವೆಬ್ ಆಂಟಿವೈರಸ್ ಅಥವಾ ಕ್ಯೂರ್ ಇಟ್ ಯುಟಿಲಿಟಿ ಮೂಲಕ ಹುಡುಕುವಾಗ) ಮತ್ತು ವಿಭಿನ್ನ ಸಂಖ್ಯೆಗಳೊಂದಿಗೆ - ಟ್ರೋಜನ್ ಹೆಸರಿಗಾಗಿ ಇಂಟರ್ನೆಟ್ ಅನ್ನು ಹುಡುಕಲು ಪ್ರಯತ್ನಿಸಿ. ಅವುಗಳಲ್ಲಿ ಕೆಲವು ಡಾ.ವೆಬ್ ಡೀಕ್ರಿಪ್ಶನ್ ಉಪಯುಕ್ತತೆಗಳಿವೆ, ನಿಮಗೆ ಉಪಯುಕ್ತತೆಯನ್ನು ಕಂಡುಹಿಡಿಯಲಾಗದಿದ್ದರೆ, ಆದರೆ ಡಾ.ವೆಬ್ ಪರವಾನಗಿ ಇದ್ದರೆ, ನೀವು ಅಧಿಕೃತ ಪುಟವನ್ನು ಬಳಸಬಹುದು //support.drweb.com/new/free_unlocker/

- ಕ್ರಿಪ್ಟೋಲಾಕರ್ - ಕ್ರಿಪ್ಟೋಲಾಕರ್ ಕೆಲಸ ಮಾಡಿದ ನಂತರ ಫೈಲ್ಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು, ನೀವು //decryptcryptolocker.com ಸೈಟ್ ಅನ್ನು ಬಳಸಬಹುದು - ಮಾದರಿ ಫೈಲ್ ಕಳುಹಿಸಿದ ನಂತರ, ನಿಮ್ಮ ಫೈಲ್ಗಳನ್ನು ಮರುಪಡೆಯಲು ನೀವು ಕೀ ಮತ್ತು ಉಪಯುಕ್ತತೆಯನ್ನು ಸ್ವೀಕರಿಸುತ್ತೀರಿ.

- ಸೈಟ್ನಲ್ಲಿ//bitbucket.org/jadacyrus/ransomwareremovalkit/ಡೌನ್ಲೋಡ್ಗಳ ಪ್ರವೇಶ ರಾನ್ಸಮ್ವೇರ್ ತೆಗೆಯುವ ಕಿಟ್ - ವಿವಿಧ ರೀತಿಯ ಎನ್ಕ್ರಿಪ್ಟರ್ಗಳು ಮತ್ತು ಡೀಕ್ರಿಪ್ಶನ್ ಉಪಯುಕ್ತತೆಗಳ (ಇಂಗ್ಲಿಷ್ನಲ್ಲಿ) ಮಾಹಿತಿಯೊಂದಿಗೆ ದೊಡ್ಡ ಆರ್ಕೈವ್

ಒಳ್ಳೆಯದು, ಇತ್ತೀಚಿನ ಸುದ್ದಿಯಿಂದ - ಕಾಸ್ಪರ್ಸ್ಕಿ ಲ್ಯಾಬ್, ನೆದರ್ಲೆಂಡ್ಸ್ನ ಕಾನೂನು ಜಾರಿ ಅಧಿಕಾರಿಗಳೊಂದಿಗೆ, ಕಾಯಿನ್ವಾಲ್ಟ್ ನಂತರ ಫೈಲ್ಗಳನ್ನು ಡೀಕ್ರಿಪ್ಟ್ ಮಾಡಲು ರಾನ್ಸಮ್ವೇರ್ ಡಿಕ್ರಿಪ್ಟರ್ (//noransom.kaspersky.com) ಅನ್ನು ಅಭಿವೃದ್ಧಿಪಡಿಸಿದೆ, ಆದರೆ ಈ ransomware ಇನ್ನೂ ನಮ್ಮ ಅಕ್ಷಾಂಶಗಳಲ್ಲಿ ಗೋಚರಿಸುವುದಿಲ್ಲ.

ರಾನ್ಸಮ್ವೇರ್ ಅಥವಾ ransomware ವೈರಸ್ ರಕ್ಷಣೆ

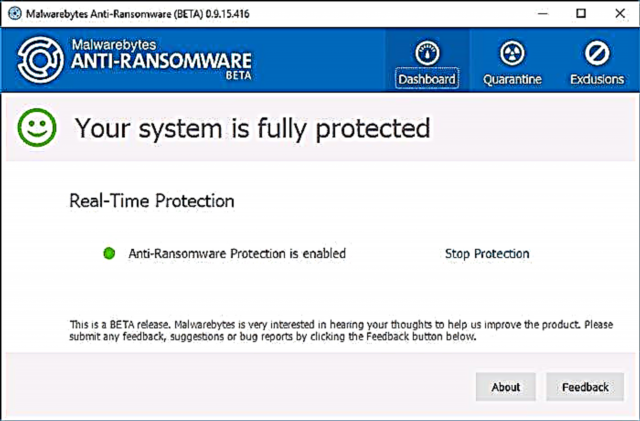

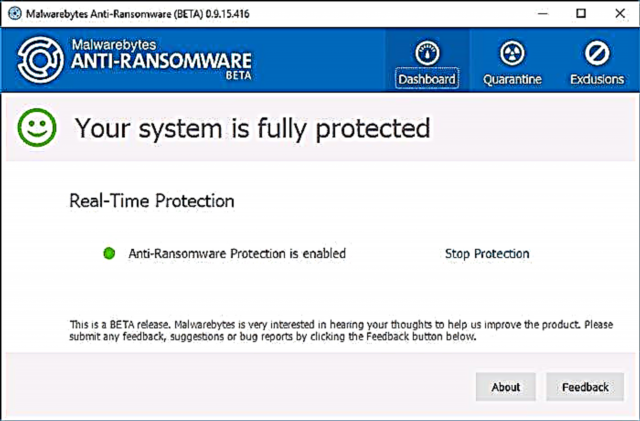

ರಾನ್ಸಮ್ವೇರ್ ಹರಡುತ್ತಿದ್ದಂತೆ, ಆಂಟಿವೈರಸ್ ಮತ್ತು ಮಾಲ್ವೇರ್ ವಿರೋಧಿ ಪರಿಕರಗಳ ಅನೇಕ ತಯಾರಕರು ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಎನ್ಕ್ರಿಪ್ಟರ್ಗಳು ಕಾರ್ಯನಿರ್ವಹಿಸುವುದನ್ನು ತಡೆಯಲು ತಮ್ಮದೇ ಆದ ಪರಿಹಾರಗಳನ್ನು ಬಿಡುಗಡೆ ಮಾಡಲು ಪ್ರಾರಂಭಿಸಿದರು, ಅವುಗಳಲ್ಲಿ:- ಮಾಲ್ವೇರ್ಬೈಟ್ಸ್ ಆಂಟಿ-ರಾನ್ಸಮ್ವೇರ್

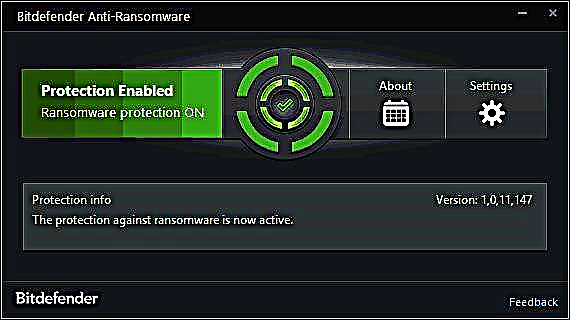

- ಬಿಟ್ ಡಿಫೆಂಡರ್ ಆಂಟಿ-ರಾನ್ಸಮ್ವೇರ್

- ವಿನ್ಆಂಟಿರಾನ್ಸಮ್

ಆದರೆ: ಈ ಪ್ರೋಗ್ರಾಂಗಳು ಡೀಕ್ರಿಪ್ಶನ್ ಉದ್ದೇಶಿಸಿಲ್ಲ, ಆದರೆ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಪ್ರಮುಖ ಫೈಲ್ಗಳ ಎನ್ಕ್ರಿಪ್ಶನ್ ತಡೆಯಲು ಮಾತ್ರ. ಹೇಗಾದರೂ, ಈ ಕಾರ್ಯಗಳನ್ನು ಆಂಟಿ-ವೈರಸ್ ಉತ್ಪನ್ನಗಳಲ್ಲಿ ಕಾರ್ಯಗತಗೊಳಿಸಬೇಕು ಎಂದು ನನಗೆ ತೋರುತ್ತದೆ, ಇಲ್ಲದಿದ್ದರೆ ಇದು ಒಂದು ವಿಚಿತ್ರ ಪರಿಸ್ಥಿತಿ: ಬಳಕೆದಾರರಿಗೆ ಆಂಟಿ-ವೈರಸ್, ಆಡ್ವೇರ್ ಮತ್ತು ಮಾಲ್ವೇರ್ ಅನ್ನು ಎದುರಿಸಲು ಒಂದು ಸಾಧನ, ಮತ್ತು ಈಗ ಆಂಟಿ-ರಾನ್ಸಮ್ವೇರ್ ಉಪಯುಕ್ತತೆ, ಮತ್ತು ಆಂಟಿ- ಶೋಷಣೆ.

ಅಂದಹಾಗೆ, ನೀವು ಏನನ್ನಾದರೂ ಸೇರಿಸಲು ಇದ್ದಕ್ಕಿದ್ದಂತೆ ತಿರುಗಿದರೆ (ಡೀಕ್ರಿಪ್ಶನ್ ವಿಧಾನಗಳೊಂದಿಗೆ ಏನಾಗುತ್ತಿದೆ ಎಂಬುದನ್ನು ನಾನು ಗಮನದಲ್ಲಿರಿಸಿಕೊಳ್ಳುವುದಿಲ್ಲ), ಕಾಮೆಂಟ್ಗಳಲ್ಲಿ ವರದಿ ಮಾಡಿ, ಸಮಸ್ಯೆಯನ್ನು ಎದುರಿಸಿದ ಇತರ ಬಳಕೆದಾರರಿಗೆ ಈ ಮಾಹಿತಿಯು ಉಪಯುಕ್ತವಾಗಿರುತ್ತದೆ.